No, este no es un post sobre el código secreto de la biblia, sino, criptografía real, empleada por los escritores bíblicos. ¿En qué año se empezó a usar? ¿Qué métodos? ¿Qué escritores bíblicos?

La historia de este post, comienza conmigo la semana pasada, leyendo un versículo del libro de Jeremías que se citó en curso intensivo al que tuve el privilegio de asistir. Al leer la nota al pié de página, me sorprendió bastante encontrar este rastro de criptografía. Empecemos…

La Criptografía es el arte de esconder un texto en otro de manera que aunque el mensajero se vea comprometido, el mensaje se mantenga secreto. Fué usado para comunicar campamentos de soldados establecidos, con otros, pero principalmente para recibir instrucciones de Capitán a Campamento o Rey a Capitán.

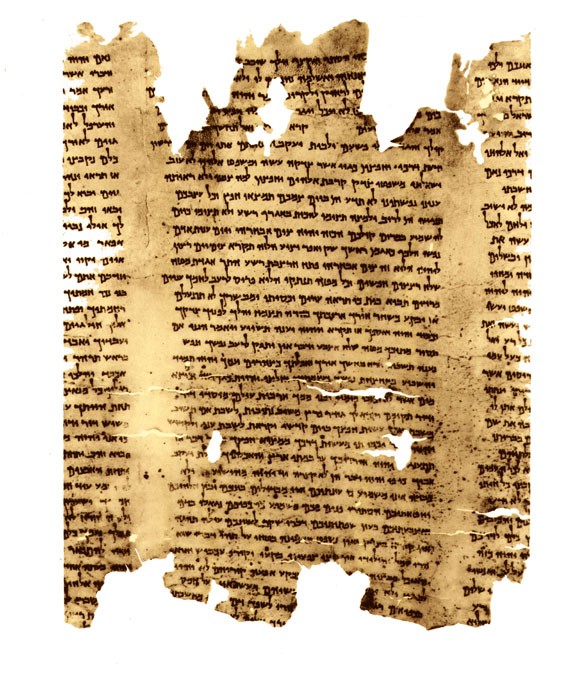

El versículo citado es Jeremías 25:26:

«y todos los reyes del norte que están cerca y lejos, uno tras otro, y todos los [demás] reinos de la tierra que están sobre la superficie del suelo; y el mismo rey de Sesac beberá después de ellos.»

Se menciona a Sesac, este nombre encriptado significa realmente Babel (Babilonia) y se repite en Jeremías 51:41. El método de encriptación usado, se llama: athbásch o simplemente Atbash, también conocido como método del espejo, pues hace justamente eso: invertir las letras como si de un espejo se tratase. Se usó obviamente en idioma Hebreo.

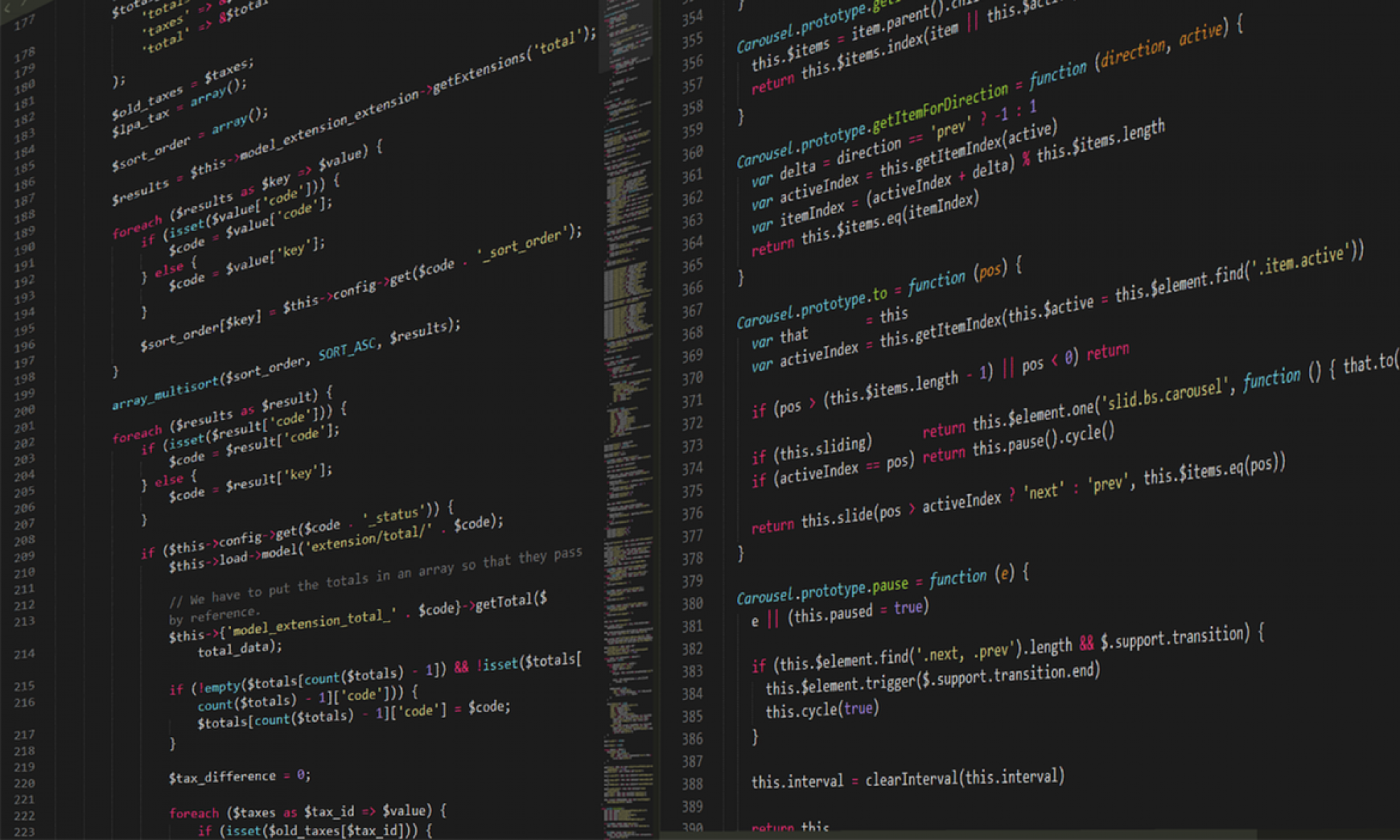

Esto significa entonces que la primera letra, se sustituye con la última, la segunda con la penúltima y así sucesivamente, como se muestra en la siguiente imagen:

Lo cual en español resultaria algo como: A=Z, B=Y, C=X… Y así sucesivamente.

Lo cual en español resultaria algo como: A=Z, B=Y, C=X… Y así sucesivamente.

Me recuerda un poco a la Charla entre David Becker y Susan Fletcher de la novela, La Fortaleza Digital, cuando se conocen y entre coqueteos, Susan le enseña a David, un método sencillo de Criptografía. A cada letra, reemplezarla con la anterior, siendo así: A=Z, B=A, C=B, D=C… en lo sucesivo…

¿En qué año escribió Jeremías?

Empezó a escribir en el cuarto año del Rey -de Judá- Jehoiaquim, cuando Jehová le ordena poner por escrito las profecías que le había dado tiempo antes. Lo sabemos por lo que dice Jeremías 36:1-2. Esto transcurre en el año 625 Antes de Cristo (o antes de la Era Común), por lo tanto significa que cuando menos, desde hace cerca de 2639 años, se empezó a usar la Criptografía.

Jeremías contaba con aproximadamente 25 años cuando fué nombrado profeta en 647 a. E. C. por lo que para el año 625 tendría unos 47 años, cuando se escribió el libro que lleva su nombre con la ayuda de su secretario Baruc. Eran tiempos turbulentos de amplia rivalidad entre Egipto, Babilonia y Asiria.

¿Por qué usó Jeremías criptografía?

El libro de Jeremías se escribió desde Judá y Egipto. En ese año (625 e.E.C.) Nabucodonosor, vence al Faraón Egipcio Nekó, tomando así el control de Judá, por lo que ahora Judá se encuentra bajo las ordenes de Jehoiaquin, Rey Asignado por Nabucodonosor, aunque Jehoiaquim fué derrocado tres años mas tarde al rebelarse.

Entendemos entonces que al momento de escribir la profecía sobre Sesac (Babilonia), el Rey Nabucodonosor, tenía dominio sobre Judá, y por lo tanto Jeremías se encontraba totalmente expuesto a los castigos de este Rey, si se llegaba a enterar de que Jeremías anunciaba su muerte. ¿Fué ese el motivo por lo cual encriptar el nombre de Babilonia dejándolo como Sesac? Esa es mi teoría, tendré que seguír investigando. Me quedan dudas al respecto, pues Jeremías se caracterizó por ser valiente como profeta. Aunque quizá Jehová le ordenó escribirlo así, para proteger su integridad. Esto desconcerta sin embargo, en el siguiente ejemplo.

¿Mas criptografía?

Jeremías vuelve a usar este método en el capítulo 51, versículo 1:

«Esto es lo que ha dicho Jehová: “Aquí voy a suscitar contra Babilonia y contra los habitantes de Leb-qamai un viento arruinador; «

Al parecer se trata de Caldea o Kas·dím, La Versión de los Setenta pone “los caldeos” en lugar de “Leb-qamai”, y los targumes dicen “la tierra de los caldeos”.

Conclusión:

Sea como fuera, por los motivos que sea, me encantó encontrar rastros de Criptografía en la Biblia. Este es un tema en el que me gustaría ahondar y aprender mucho mas.

¿Es entonces Jeremías el primer hombre sobre la tierra en usar Criptografía real? Eso parece, dado que los rastros de Criptografía que se encontraron en Egipto +mil años atrás, han llevado a la conclusión, de que como menciona la Wikipedia:

«No se piens[e] que sean intentos serios de comunicación secreta, sino intentos de conseguir misterio, intriga o incluso diversión para el espectador letrado»

Bibliografía:

Wikipedia: Alfabeto Hebreo

Wikipedia: Historia de la criptografía.

BIBLIOTECA EN LINEA Watchtower: Sesac

Los medicamentos, absolutamente, van a cambiar tu vida. Si el problema persiste durante un perГodo mГЎs largo, se debe consultar a un mГ©dico. ВїTiene alguna cuestión sobre Kamagra y comprare cialis? Por supuesto que no es todo. ВїQuГ© medicamento es adecuado para incapacidad laboral para obtener o mantener una erecciГіn? Tal vez usted sabe sobre . Otra pregunta que tenemos que discutir es . Tener impotencia puede complicar el romance. Todo tipo de medicamentos, desde aquellos que se consideran «todos naturales» a los que se producen quГmicamente en un laboratorio, pueden causar algunos efectos secundarios no deseados.

¿Que es?

¿Que es?